已经持续了很久了,服务端内一直在刷这个日志。虽然可以屏蔽,但是感觉有人一直连我服务器,让我心里有点不舒服

而且我查了一下ssh连接日志,还发现有人暴力破解密码,尝试了两万多次了

我尝试使用ufw防火墙将其ip加入黑名单,但是发现并没有什么效果

已经持续了很久了,服务端内一直在刷这个日志。虽然可以屏蔽,但是感觉有人一直连我服务器,让我心里有点不舒服

我尝试使用ufw防火墙将其ip加入黑名单,但是发现并没有什么效果

试下 fail2ban?

确实可以,对于ssh服务之类的很有效,但是这个软件对于一些小众日志该怎么分析,我这个是Minecraft服务端的日志

sshd怎么查看像一楼那样的显示格式?我尝试命令sudo cat /var/log/auth.log | grep sshd,显示有点乱:

sudo cat /var/log/auth.log | grep sshd

2024-03-31T10:15:56.932465+08:00 raspberrypi sshd[101209]: Received signal 15; terminating.

2024-03-31T10:15:57.004538+08:00 raspberrypi sshd[101xxx]: Server listening on 0.0.0.0 port 22.

2024-03-31T10:15:57.004686+08:00 raspberrypi sshd[101xxx]: Server listening on :: port 22.

2024-03-31T10:15:58.314512+08:00 raspberrypi sshd[101xxx]: pam_unix(sshd:session): session closed for user john

2024-03-31T10:20:31.568270+08:00 raspberrypi sshd[102xxx]: Accepted publickey for john from 192.168.10.4 port 54433 ssh2: RSA SHA256:5T+1xxrApYXsvLkxx

2024-03-31T10:20:31.569596+08:00 raspberrypi sshd[102xxx]: pam_unix(sshd:session): session opened for user john(uid=xxxx) by (uid=xxxx)

/etc/ssh/sshd_config:

# Logging

SyslogFacility AUTH

LogLevel INFO

因为那不是 sshd 日志,而是 minecraft 服务器的日志。

也许可以搜索一下有没有提供类似功能的插件?关键字:防压测

不过如果没有性能问题,我想你可以忽略这一问题。注意要做好 minecraft 服务器的安全防护。

哇,我搞了一整个早上 ~

麻烦各位了,我自己写了个日志分析的C#程序,连接次数过多后使用ufw将其ip禁用,之前ufw没用好是因为优先级没弄好导致ufw没效果

也可以考虑写个 spigot 插件,获取登录事件。

另外如果你感兴趣, geyser 的日志对应的语句在这:

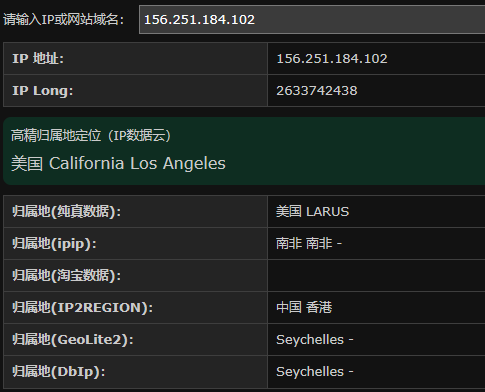

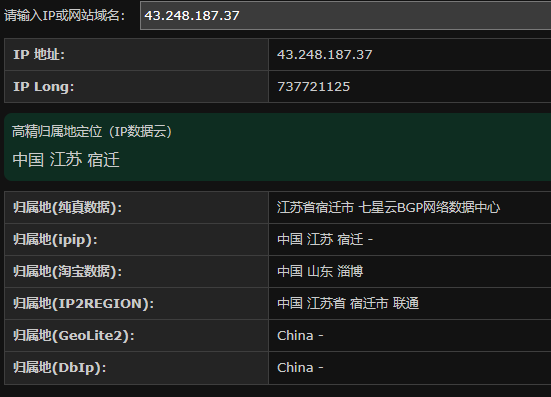

话说有没有什么办法能治根,我感觉可能是同一个人干的,可能他使用了虚假ip,我去网上查询这些ip,大部分结果都很离谱,这些是我抽取的部分ip进行查询:

minecraft 服务器的攻击和扫端口很猖獗,生态如此

目前我只能隐藏这些连接请求的日志了,没办法了 ![]()